声明!

本文章中所有内容仅供学习交流使用,不用于其他任何目的,不提供完整代码,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关!

下载WMPFDebugger

- 打开Github地址 https://github.com/evi0s/WMPFDebugger

- Clone 项目到本地。

安装yarn 依赖。

npm install -g yarn

进入项目文件夹中 yarn install

会出现frida工具包安装失败。

失败参考:https://github.com/evi0s/WMPFDebugger/issues/58

https://github.com/evi0s/WMPFDebugger/issues/63

解决方案合计

https://github.com/evi0s/WMPFDebugger/issues/58

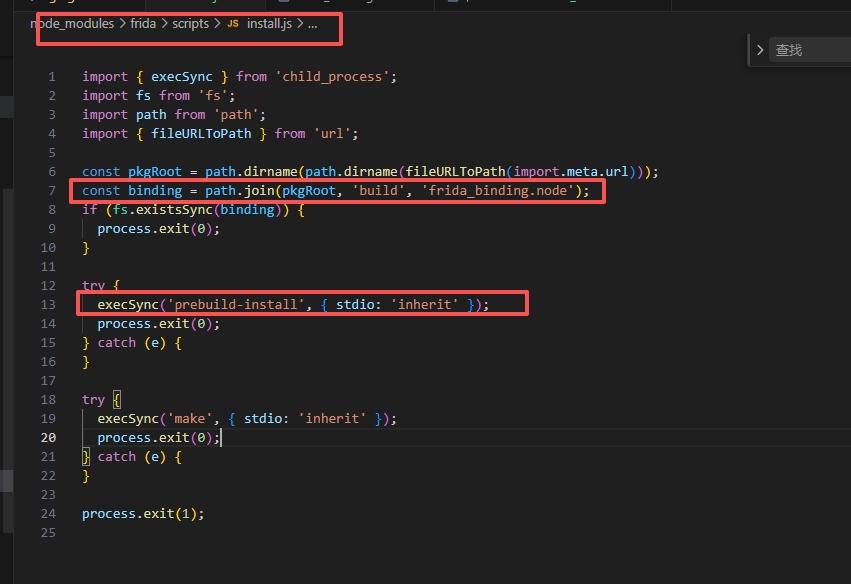

具体frida 安装脚本位置

安装主要使用frida_binding.node

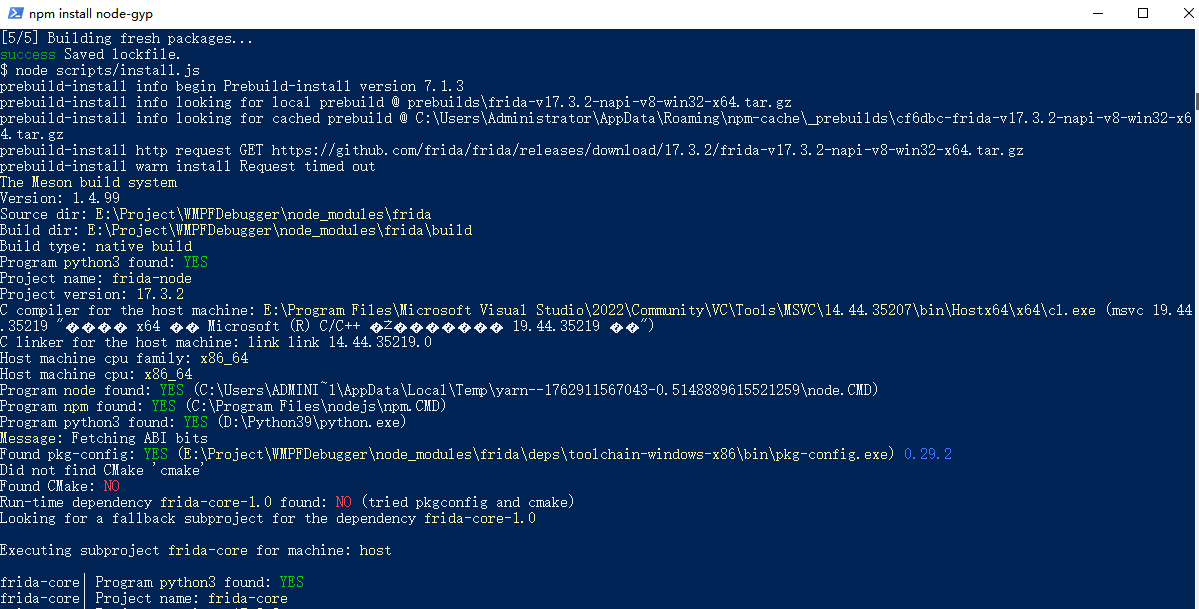

需要下载相关文件存放在build文件目录下,下载地址内容可以通过进入frida 目录中 yarn install,可以看到一个warn 下载失败警告。

prebuild-install http request GET https://github.com/frida/frida/releases/download/17.3.2/frida-v17.3.2-napi-v8-win32-x64.tar.gz

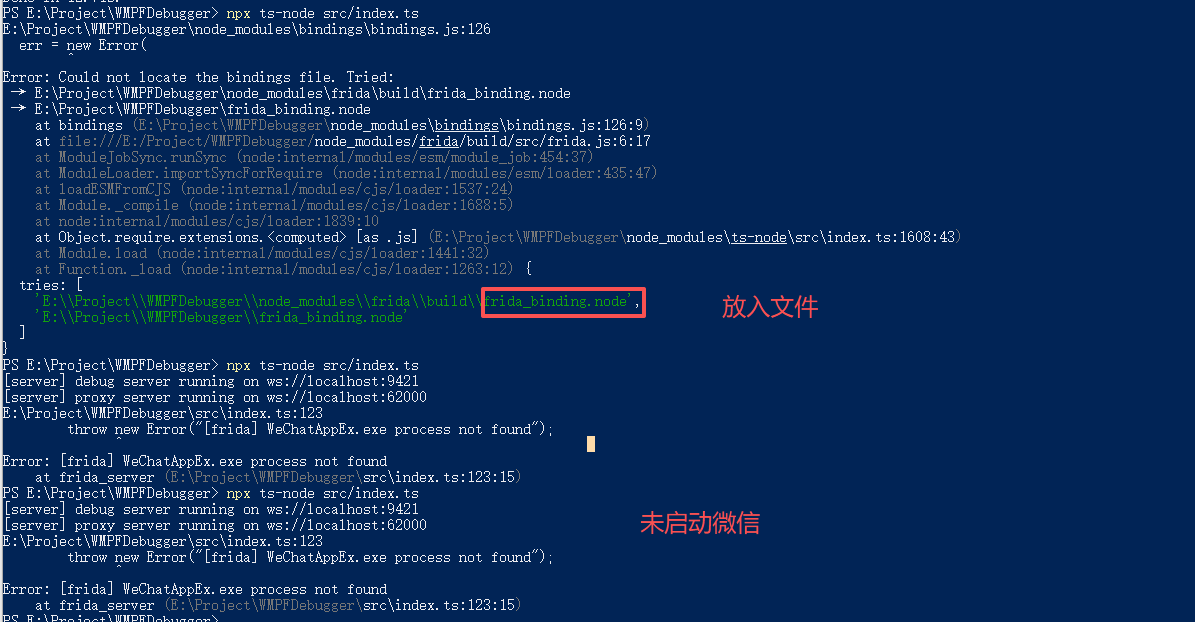

prebuild-install warn install Request timed ou下载这个文件解压放在 frida/build/frida_binding.node 文件夹执行编译

启动运行命令

npx ts-node src/index.ts

启动成功监听

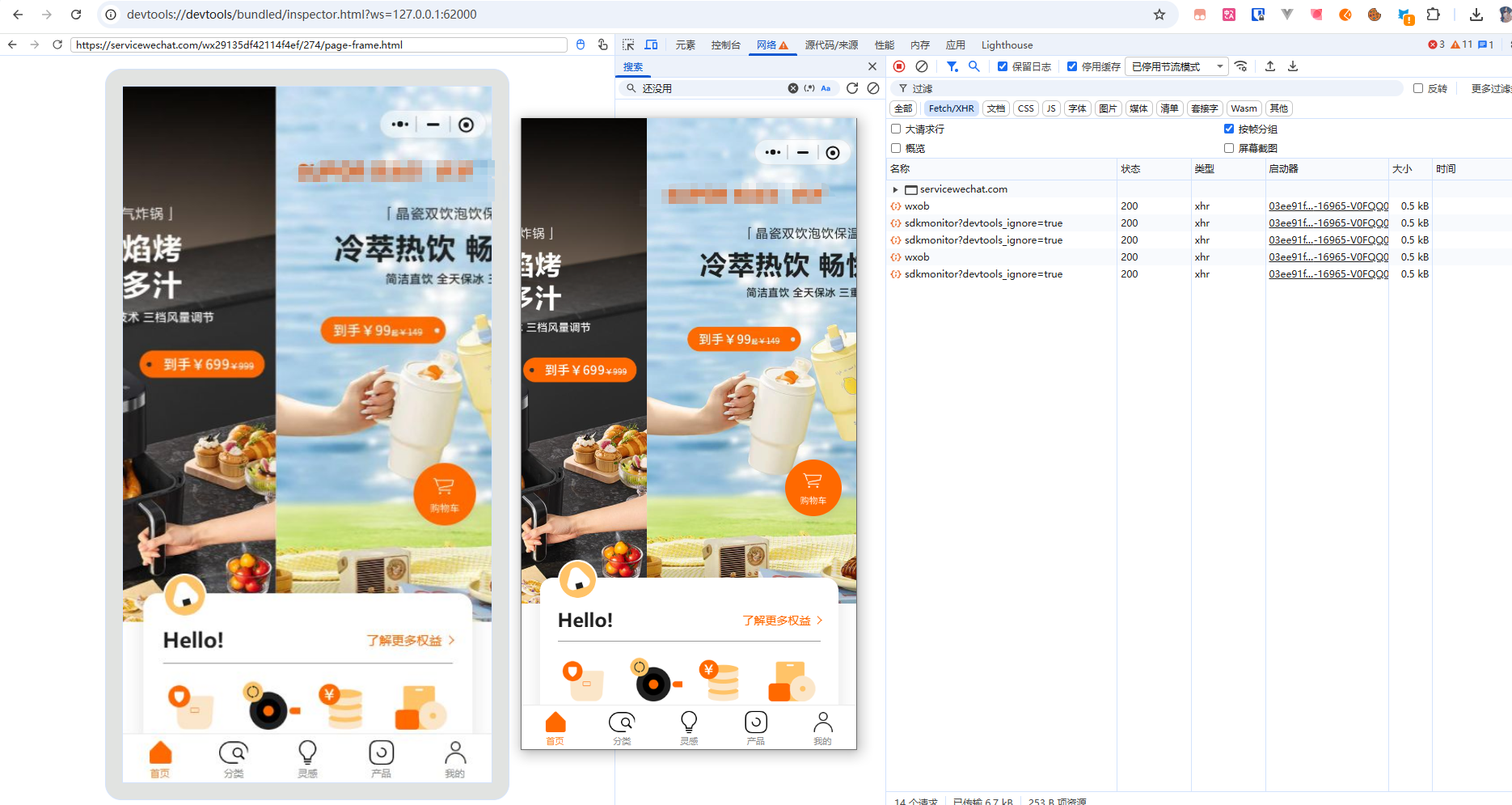

打开测试的小程序:

Google地址打开 :

devtools://devtools/bundled/inspector.html?ws=127.0.0.1:62000

可以看到控制台监听的消息

评论一下?